Transcend Password Pusher

Share passwords securely, meant for Transcend and its partners

Share passwords securely, meant for Transcend and its partners

A Password Pusher a jelszavak e-mailben történő küldésének jobb alternatívája.

A jelszavak e-mailben történő küldése eredendően nem biztonságos. A legnagyobb kockázatok közé tartozik:

Ugyanezek a kockázatok továbbra is fennállnak, ha SMS-ben, WhatsApp-on, Telegram-on, Chat-en stb. küld jelszavakat… Az adatok gyakran örökre maradhatnak, és az Ön ellenőrzésén kívül maradnak.

A Password Pusher használatával mindezt megkerüli.

A Password Pusher szolgáltatásban elküldött minden egyes jelszó esetében, egyedi URL jön létre, amelyet csak Ön ismerhet. Ezenkívül a jelszavak egy előre meghatározott megtekintés szám elérése vagy idő elteltével járnak le. A lejárt jelszavak egyértelműen törlődnek.

Ha ez érdekesnek tűnik, próbálja ki, vagy tekintse meg az alábbi gyakran ismételt kérdéseket.

És jogosan. Minden jó biztonság az összes érintett összetevővel szembeni egészséges szkepticizmussal kezdődik.

A Password Pusher a jelszavak e-mailben történő küldésének jobb alternatívája. Ezzel elkerülhető, hogy a jelszavak örökre jelen legyenek az e-mail archívumokban. Nem nyújt teljes körű biztonsági megoldást.

A Password Pusher nyílt forráskódú így a forrás nyilvánosan áttekinthető, vagy akár a szervezeten belül is futtatható.

A jelszavak lejártát követően egyértelműen törlődnek az adatbázisból. Ezenkívül a véletlenszerű URL-tokeneket menet közben generálják, és a jelszavakat kontextus nélkül teszik közzé a használatukhoz.

Megjegyzés azoknak, akiket érdekel a rendkívüli biztonság: semmilyen módon nem tudom megbízhatóan bizonyítani, hogy a nyílt forráskód ugyanaz, mint a pwpush.com-on (ez a valóságban minden webhelyre igaz). Az egyetlen dolog, amit e tekintetben nyújthatok, az a nyilvános hírnevem Github, LinkedIn, Twitter és a blogom. Ha ez aggodalomra ad okot, nyugodtan tekintse át a kódot, tegye fel kérdéseit, és fontolja meg a szervezeten belüli futtatást.

Minenképpen! A Password Pusher számos alkalmazást és parancssori segédprogramot (CLI) tartalmaz, amelyek a pwpush.com webhelyhez vagy privát módon futtatott példányokhoz kapcsolódnak. Jelszavak küldése a CLI, a Slack, az Alfred alkalmazásból és egyebekből.

Lásd a mi Eszközök és alkalmazások oldalon további részletekért.

Igen. A korábban említett eszközök segítségével sok felhasználó és szervezet integrálja a Password Pushert biztonsági szabályzataiba és folyamataiba.

Az Eszközök oldal ismerteti a jelszavak biztonságos elosztásának automatizálásához rendelkezésre álló erőforrásokat.

Jelenleg nincsenek korlátozások, és nem is áll szándékomban hozzáadni. A webhely stabilitásának minimális biztosítása érdekében a Password Pusher alapértelmezés szerint sebességkorlátozóval van konfigurálva.

Igen. Biztosítjuk Docker konténerek és Telepítési útmutató platformok és szolgáltatások széles skálájához.

tldr; docker run -p 5100:5100 pglombardo/pwpush-ephemeral:release

Password Pusher supports re-branding "out of the box" allowing you to add a custom logo, text and even change images in the application.

A forráskód a GNU General Public License v3.0 alatt jelent meg, és ez nagyjából meghatároz minden korlátozást. A Password Pusher-nek számos újramárkázott és újratervezett másolata van, és üdvözlöm őket.

Egyes szervezeteket olyan biztonsági szabályzatok kötnek, amelyek tiltják a publikus szolgáltatások használatát érzékeny információk, például jelszavak céljára. Vannak még olyan szervezetek is, amelyeknek minden eszköznek magán intraneten kell lennie anélkül, hogy hozzáférne a külvilághoz.

Ezen okok miatt biztosítjuk (és bátorítjuk) a felhasználókat és szervezeteket, hogy szükség esetén privát példányokat futtassanak.

A Password Pusher privát példányának futtatása vállalata vagy szervezete számára nyugalmat biztosít, hogy pontosan tudja, milyen kód fut. Tetszés szerint konfigurálhatja és futtathatja.

On the other hand, if your instance gets hacked and the encryption broken, malicious entities now have a targeted dictionary of passwords to brute force accounts in your organization. Note that this would be limited to pushes which haven't yet hit their expiration limits.

Ebben a tekintetben a pwpush.com nyilvános példánya jobb lehet, mert csak jelszavakat tartalmaz, anélkül, hogy a világ minden tájáról származó felhasználók között azonosító információkat tartalmazna.

A felhasználónak gondosan mérlegelnie kell az előnyöket és hátrányokat, és el kell döntenie, hogy melyik útvonal a legjobb a számára. Örömmel támogatjuk mindkét stratégiát.

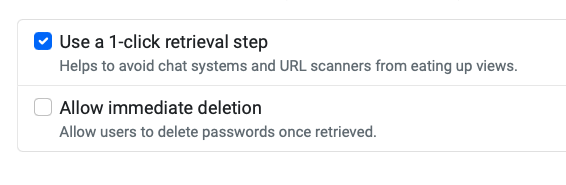

Some systems such as email, firewalls and chat systems often have link scanners that can eat up views. This is done for security or to simply generate a "preview" for chat systems.

To prevent this, use the 1-click retrieval step option when pushing passwords. This requires the users to click through a preliminary page to protect views from such scanners.

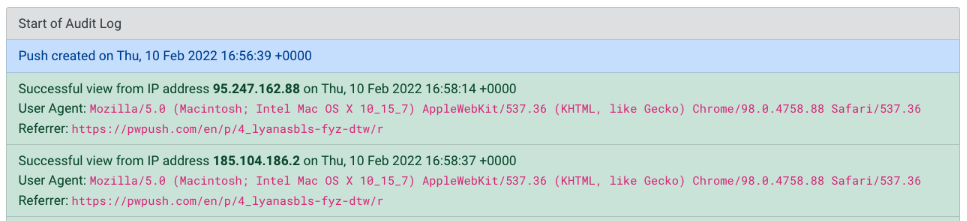

As an additional preventative measure, if you create an account, an audit log is provided for every push created. This audit log can reveal by who and when the push was viewed.

Mindenképp! Ha bármilyen erőforrásra van szüksége, például statisztikákra, grafikákra vagy bármi másra, ne habozzon kapcsolatba lépni velem: pglombardo at pwpush.com.

Nagyon valószínű. Szeretek hallani minden ötletet és visszajelzést. Ha van ilyen, kérjük, küldje el a Github adattár és a lehető leghamarabb válaszolok.

This is an opensource project made out of love for technology and a desire to improve the security (and daily lives) of the tech community.

It doesn't make any money but it does incur hosting that are about $50/month for pwpush.com. These are happily paid out of pocket by myself for more than 10 years.

If you feel inclined to support Password Pusher, you can sign up to Digital Ocean using the badge below. Password Pusher will get a hosting credit for the first $25 you spend.

For other ways to support Password Pusher, see also the "Want to help out?" section on the about page. Thank you! ❤️