Transcend Password Pusher

Share passwords securely, meant for Transcend and its partners

Share passwords securely, meant for Transcend and its partners

Password Pusher is een beter alternatief voor het e-mailen van wachtwoorden.

Het e-mailen van wachtwoorden is per definitie onveilig. De grootste risico's zijn onder meer:

Dezelfde risico's blijven bestaan bij het verzenden van wachtwoorden via sms, WhatsApp, Telegram, Chat enz. De gegevens kunnen en zijn vaak eeuwigdurend en buiten uw controle.

Door Wachtwoord Pusher te gebruiken, omzeil je dit allemaal.

Voor elk wachtwoord dat op Password Pusher is geplaatst, er wordt een unieke URL gegenereerd die alleen u kent. Aanvullend, wachtwoorden verlopen nadat een vooraf gedefinieerde reeks weergaven is bereikt of nadat de tijd is verstreken. Eenmaal verlopen, worden wachtwoorden ondubbelzinnig verwijderd.

Als dat interessant voor je klinkt, probeer het dan eens of bekijk de andere veelgestelde vragen hieronder.

En terecht. Alle goede beveiliging begint met een gezonde scepsis ten aanzien van alle betrokken componenten.

Password Pusher is een beter alternatief voor het e-mailen van wachtwoorden. Het voorkomt dat wachtwoorden voor altijd in e-mailarchieven blijven bestaan. Het bestaat niet als een allesomvattende beveiligingsoplossing.

Password Pusher is opensource zodat de bron openbaar kan worden beoordeeld en als alternatief intern in uw organisatie kan worden uitgevoerd.

Wachtwoorden worden ondubbelzinnig uit de database verwijderd zodra ze verlopen. Bovendien worden willekeurige URL-tokens direct gegenereerd en worden wachtwoorden zonder context gepost voor hun gebruik.

Een opmerking voor diegenen die geïnteresseerd zijn in extreme beveiliging: ik kan op geen enkele manier betrouwbaar bewijzen dat de opensource-code dezelfde is als die op pwpush.com (dit geldt in werkelijkheid voor alle sites). Het enige dat ik in dit opzicht kan bieden, is mijn publieke reputatie op Github, LinkedIn, Twitter en mijn blog. Als u zich hier zorgen over maakt, aarzel dan niet om de code door te nemen, eventuele vragen te stellen en in plaats daarvan te overwegen deze intern bij uw organisatie uit te voeren.

Absoluut. Wachtwoord Pusher heeft een aantal toepassingen en opdrachtregelhulpprogramma's (CLI) die communiceren met pwpush.com of privé-exemplaren uitvoeren. Push wachtwoorden van de CLI, Slack, Alfred App en meer.

Zie onze Hulpmiddelen en Toepassingen pagina voor meer details.

Ja. Met behulp van de eerder genoemde tools integreren veel gebruikers en organisaties Wachtwoord Pusher in hun beveiligingsbeleid en -processen.

De Gereedschap pagina geeft een overzicht van de beschikbare bronnen om de veilige distributie van wachtwoorden te automatiseren.

Er zijn momenteel geen limieten en ik ben niet van plan er een toe te voegen. Om de stabiliteit van de site minimaal te garanderen, is Wachtwoord Pusher standaard geconfigureerd met een snelheidsbegrenzer.

Ja. Wij voorzien Docker containers en Installatie Instructies voor een breed scala aan platforms en diensten.

tldr; docker run -p 5100:5100 pglombardo/pwpush-ephemeral:release

Password Pusher supports re-branding "out of the box" allowing you to add a custom logo, text and even change images in the application.

De broncode is vrijgegeven onder de GNU General Public License v3.0 en dat definieert vrijwel alle beperkingen. Er zijn nogal wat rebranded en opnieuw ontworpen kloonsites van Password Pusher en ik verwelkom ze allemaal.

Sommige organisaties zijn gebonden aan beveiligingsbeleid dat het gebruik van openbare diensten voor gevoelige informatie zoals wachtwoorden verbiedt. Er zijn zelfs organisaties die vereisen dat alle tools op privé-intranetten staan zonder toegang tot de buitenwereld.

Het is om deze redenen dat we gebruikers en organisaties de mogelijkheid bieden (en aanmoedigen) om privé-instanties uit te voeren wanneer dat nodig is.

Het uitvoeren van een privé-exemplaar van Pasword Pusher voor uw bedrijf of organisatie geeft u de gemoedsrust dat u precies weet welke code wordt uitgevoerd. U kunt het configureren en uitvoeren zoals u wilt.

On the other hand, if your instance gets hacked and the encryption broken, malicious entities now have a targeted dictionary of passwords to brute force accounts in your organization. Note that this would be limited to pushes which haven't yet hit their expiration limits.

In dit opzicht is de openbare instantie op pwpush.com misschien superieur omdat deze alleen wachtwoorden bevat zonder identificerende informatie die is vermengd met gebruikers van over de hele wereld.

De gebruiker moet de voor- en nadelen zorgvuldig afwegen en beslissen welke route voor hem het beste is. We ondersteunen beide strategieën graag.

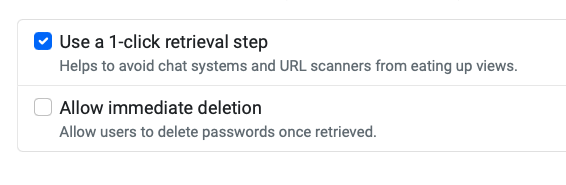

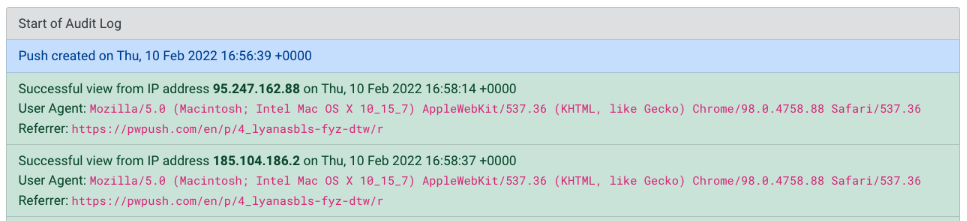

Some systems such as email, firewalls and chat systems often have link scanners that can eat up views. This is done for security or to simply generate a "preview" for chat systems.

To prevent this, use the 1-click retrieval step option when pushing passwords. This requires the users to click through a preliminary page to protect views from such scanners.

As an additional preventative measure, if you create an account, an audit log is provided for every push created. This audit log can reveal by who and when the push was viewed.

Absoluut. Als je bronnen nodig hebt, zoals statistieken, afbeeldingen of iets anders, aarzel dan niet om contact met me op te nemen: pglombardo op pwpush.com.

Zeer waarschijnlijk. Ik hoor graag alle ideeën en feedback. Als je die hebt, stuur ze dan naar de GitHub Repo en ik zal zo snel mogelijk reageren.

This is an opensource project made out of love for technology and a desire to improve the security (and daily lives) of the tech community.

It doesn't make any money but it does incur hosting that are about $50/month for pwpush.com. These are happily paid out of pocket by myself for more than 10 years.

If you feel inclined to support Password Pusher, you can sign up to Digital Ocean using the badge below. Password Pusher will get a hosting credit for the first $25 you spend.

For other ways to support Password Pusher, see also the "Want to help out?" section on the about page. Thank you! ❤️